VPN siempre activa

Contenedor Dedicado

Lista de contactos independientes

La lista de contactos de Secure Call dedicada es inaccesible desde fuera de la aplicación, lo que mantiene tus contactos de Secure Call privados y discretos.

Hardware – Dispositivos móviles confiables

Dispositivos móviles encriptados diseñados, ensamblados y probados para garantizar su integridad. Óptimo funcionamiento con el sistema operativo, rigurosos procedimientos de fabricación, seguridad, pruebas reforzadas y garantía de calidad.

Sistema operativo Seguro

Sistema operativo con tecnología de ciberseguridad indescifrable, parches de seguridad, actualizadas contra las amenazas emergentes e interfaz de usuario intuitiva. Cifrado de disco completo.

Múltiples capas de seguridad para protección de grado militar

Desarrollamos continuamente capas adicionales de seguridad, haciendo el robo de información prácticamente imposible. Esto garantiza a nuestros usuarios una comunicación privada y fuera del alcance de cualquier intento de espionaje

DEC Secure Call

DEC Secure Call te ofrece todo lo que esperas en una aplicación de comunicaciones seguras, incluido el cifrado AES-256 siempre activo; llamadas de voz individuales y grupales, videollamadas y mensajería Sus comunicaciones son 100% privadas, no podemos escuchar tus llamadas ni leer tus mensajes bajo ninguna circunstancia, y no se almacena nada en nuestros servidores.

Conferencia y llamadas grupales

Enrutamiento seguro de llamadas

No solo protegemos tus datos en el teléfono inteligente, sino que también nos aseguramos de que tu navegación web, transacciones y comunicaciones también estén protegidas.

VPN sin clic

Se conecta automáticamente con la autenticación automatizada, sin permitirte enviar o recibir datos sin protección

Seguridad de la red

Un sofisticado programa de seguridad de red y detección y respuesta de amenazas frustra los esfuerzos de los ciberatacantes

Control de cortafuegos

Evita todas las conexiones no autenticadas y no cifradas, eliminando la posibilidad de una exposición inapropiada.

La seguridad de tus datos es nuestra máxima prioridad

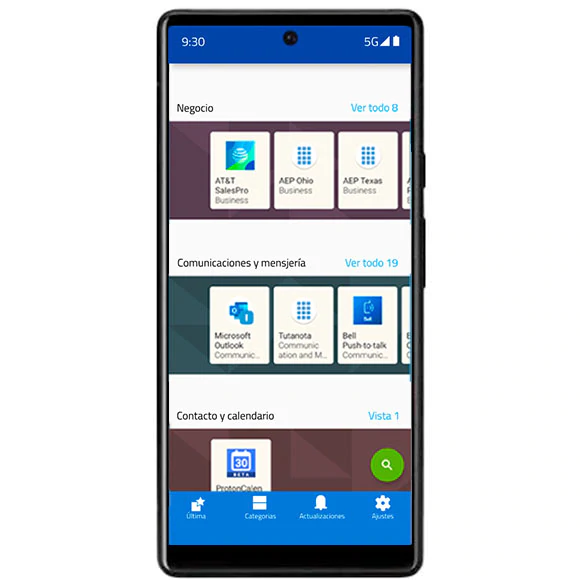

Gestión de aplicaciones móviles

Biblioteca de aplicaciones privadas administradas para proporcionar aplicaciones al dispositivo sin una conexión a nubes públicas.

Aplicaciones lista blanca

Lista blanca completa de aplicaciones para detener la descarga, o implementación de aplicaciones espías o inapropiadas.

Solo aplicaciones aprobadas

Nuestro equipo ha examinado de forma independiente cada aplicación de la biblioteca para validar los criterios de seguridad y privacidad.

Admite archivos adjuntos

Envía y recibe imágenes, audio, video y otros archivos en línea con los mensajes para compartir su información más privada de manera segura y eficiente.

Protección de privacidad remota

La eliminación automática de mensajes y la prevención de capturas de pantalla, evitan el riesgo de compartir contenido de manera inapropiada.

Acceso cero a los datos

No se almacena información sobre el historial de comunicaciones en los servidores de DEC y no hay forma de acceder o interceptar los mensajes.

Mantén separados tus datos personales y privados

Datos confidenciales asegurados

La funcionalidad de contenedores múltiples conocida como "Zonas seguras" permite el uso de un solo dispositivo para administrar datos personales y privados de forma separada y segura.

De fácil acceso

Accede a los espacios de trabajo desde la pantalla de inicio y cambia entre zonas seguras deslizando el dedo hacia la izquierda o hacia la derecha.

Seguridad Independiente

Cada zona segura tiene sus propias políticas de seguridad para el aislamiento de datos, incluidas las protecciones con códigos PIN independientes.

DEC Secure proporciona administración remota y centralizada de sus características de seguridad genéricas de Android

Políticas de seguridad del dispositivo

Gestión administrativa de más de 100 configuraciones de políticas de dispositivos individualizadas diferentes para mitigar los vectores de ataque que no sabías que existían.

Bloqueo y limpieza remotos

Bloquea de forma remota tu dispositivo o envía un comando que borre todos los datos al instante, eliminando el riesgo de exposición debido a una pérdida o robo.

Actualizaciones de firmware OTA

Obtención e instalación automática de actualizaciones de firmware, manteniendo el dispositivo actualizado y cumpliendo con las políticas de seguridad.

Qué puedo o no puedo hacer cuando tengo un celular encriptado

SIM Card

encriptada

Protégete de los ciberdelincuentes y

mantén tu información personal segura

E-SIM

Encriptada

Planes

datos o minutos

SIM Card

encriptada

E-sim

Encriptada

-

Planes

Datos o minutos

Protégete de los ciberdelincuentes y

mantén tu información personal segura

Preguntas Frecuentes

Al encriptar el celular, se reemplaza el sistema operativo original por uno encriptado de grado militar, con características especiales como chats cifrados, llamadas seguras, destrucción remota entre otras que puedes conocer en encriptados.quebec

Además de la seguridad y privacidad que ofrece un celular encriptado se tendrán funcionalidades como chats cifrados, borrado remoto, mail cifrado, mensajes temporizados, baúl en la nube y múltiples aplicaciones cifradas.

En caso de perder el teléfono o ser víctima de robo, se podrá enviar una combinación predetertminada de caracteres al propio chat para eliminar toda la información del celular. En otros casos se podrá hacer contactando al proveedor de la licencia.