VPN toujours activé

Conteneur dédié

Liste des contacts indépendants

La liste de contacts Secure Call dédiée est inaccessible depuis l'extérieur de l'application, ce qui permet de garder vos contacts Secure Call privés et discrets.

Matériel – Appareils mobiles fiables

Appareils mobiles cryptés conçus, assemblés et testés pour garantir leur intégrité. Fonctionnement optimal avec le système d'exploitation, procédures de fabrication rigoureuses, sécurité, tests renforcés et assurance qualité.

Système d'exploitation sécurisé

Système d'exploitation avec une technologie de cybersécurité incassable, des correctifs de sécurité, mis à jour contre les menaces émergentes et une interface utilisateur intuitive. Cryptage complet du disque.

Plusieurs couches de sécurité pour une protection de niveau militaire

Nous développons continuellement des couches de sécurité supplémentaires, rendant le vol d'informations pratiquement impossible. Cela garantit à nos utilisateurs une communication privée et hors de portée de toute tentative d'espionnage.

Appel sécurisé DEC

DEC Secure Call vous offre tout ce que vous attendez d'une application de communication sécurisée, y compris le cryptage AES-256 toujours actif ; appels vocaux individuels et de groupe, appels vidéo et messagerie Vos communications sont 100% privées, nous ne pouvons en aucun cas écouter vos appels ni lire vos messages et rien n'est stocké sur nos serveurs.

Conférences et appels de groupe

Acheminement sécurisé des appels

Nous vous gardons connecté en toute sécurité et en privé

Non seulement nous protégeons vos données sur le smartphone, mais nous veillons également à ce que votre navigation sur le Web, vos transactions et vos communications soient également protégées.

vpn sans clic

Se connecte automatiquement avec une authentification automatisée, ne vous permettant pas d'envoyer ou de recevoir des données non protégées

sécurité Internet

Un programme sophistiqué de sécurité du réseau et de détection des menaces et de réponse contrecarre les efforts des cyber-attaquants

contrôle du pare-feu

Il empêche toutes les connexions non authentifiées et non cryptées, éliminant ainsi la possibilité d'une exposition inappropriée.

La sécurité de vos données est notre priorité absolue

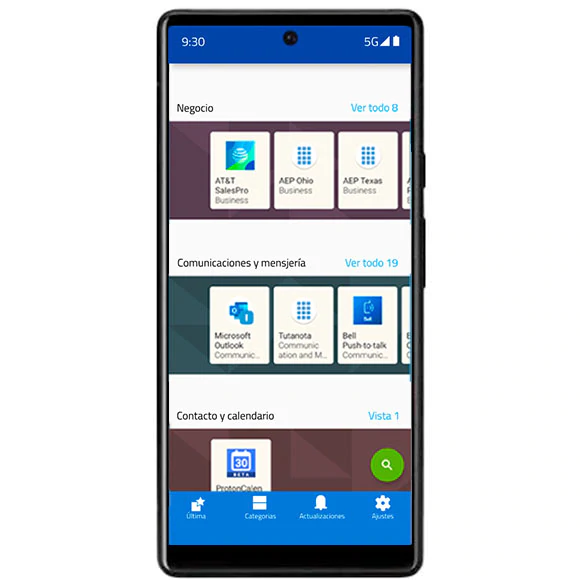

Gestion

des applications mobiles Bibliothèque d’applications privées gérées pour fournir des applications à l’appareil sans connexion aux clouds publics.

Liste blanche des applications Liste blanche

complète des applications pour arrêter le téléchargement ou le déploiement de logiciels espions ou d’applications inappropriées.

Applications approuvées uniquement

Notre équipe a examiné de manière indépendante chaque application de la bibliothèque pour valider les critères de sécurité et de confidentialité.

Prend en charge les pièces jointes

Envoyez et recevez des images, de l'audio, de la vidéo et d'autres fichiers en ligne avec la messagerie pour partager vos informations les plus privées de manière sécurisée et efficace.

Protection de la vie privée à distance

La suppression automatique des messages et la prévention des captures d'écran préviennent le risque de partage de contenu inapproprié.

Zéro accès aux données

Aucune information d'historique de communication n'est stockée sur les serveurs de DEC et il n'y a aucun moyen d'accéder ou d'intercepter les messages.

Gardez vos données personnelles et privées séparées

Données confidentielles sécurisées

La fonctionnalité multi-conteneurs connue sous le nom de "Safe Zones" permet l'utilisation d'un seul appareil pour gérer les données personnelles et privées séparément et en toute sécurité.

Un accès facile

Accédez aux espaces de travail à partir de l'écran d'accueil et basculez entre les zones sécurisées en faisant glisser votre doigt vers la gauche ou la droite.

Sécurité indépendante

Chaque zone sécurisée a ses propres politiques de sécurité pour l'isolation des données, y compris des protections par code PIN distinctes.

Gestion à distance de votre appareil mobile

DEC Secure fournit une gestion à distance et centralisée de vos fonctionnalités de sécurité Android génériques

Politiques de sécurité des appareils

Gestion administrative de plus de 100 paramètres de stratégie d'appareil individualisés différents pour atténuer les vecteurs d'attaque dont vous ignoriez l'existence.

Verrouillage et effacement à distance

Verrouillez votre appareil à distance ou envoyez une commande qui efface instantanément toutes les données, éliminant ainsi le risque d'exposition en cas de perte ou de vol.

Mises à jour du micrologiciel OTA

Obtenez et installez automatiquement les mises à jour du micrologiciel, en gardant l'appareil à jour et en respectant les politiques de sécurité.

Que puis-je ou ne puis-je pas faire lorsque j'ai un téléphone portable crypté ?

Cartes SIM

cryptées

Protégez-vous des cybercriminels et gardez

vos informations personnelles en sécurité !

E-SIM

cryptées

Plans

donneés ou minutes

Cartes SIM

cryptées

E-SIM

cryptées

-

Plans

donneés ou minutes

Protégez-vous des cybercriminels et gardez

vos informations personnelles en sécurité !

Questions fréquentes

En cryptant le téléphone portable, le système d’exploitation d’origine est remplacé par un système crypté de qualité militaire, avec des fonctionnalités spéciales telles que les chats cryptés, les appels sécurisés, la destruction à distance, entre autres, que vous pouvez découvrir sur encriptados.quebec

En plus de la sécurité et de la confidentialité offertes par un téléphone portable crypté, il y aura des fonctionnalités telles que les chats cryptés, la suppression à distance, le courrier crypté, les messages chronométrés, le stockage en nuage et plusieurs applications cryptées.

En cas de perte du téléphone ou de victime de vol, une combinaison prédéterminée de caractères peut être envoyée au chat lui-même pour éliminer toutes les informations sur le téléphone portable. Dans d’autres cas, cela peut être fait en contactant le fournisseur de licence.