Matériel – Appareils mobiles fiables

Appareils mobiles cryptés conçus, assemblés et testés pour garantir leur intégrité. Fonctionnement optimal avec le système d'exploitation, procédures de fabrication rigoureuses, sécurité, tests renforcés et assurance qualité.

Système d'exploitation sécurisé

Système d'exploitation avec une technologie de cybersécurité incassable, des correctifs de sécurité, mis à jour contre les menaces émergentes et une interface utilisateur intuitive. Cryptage complet du disque.

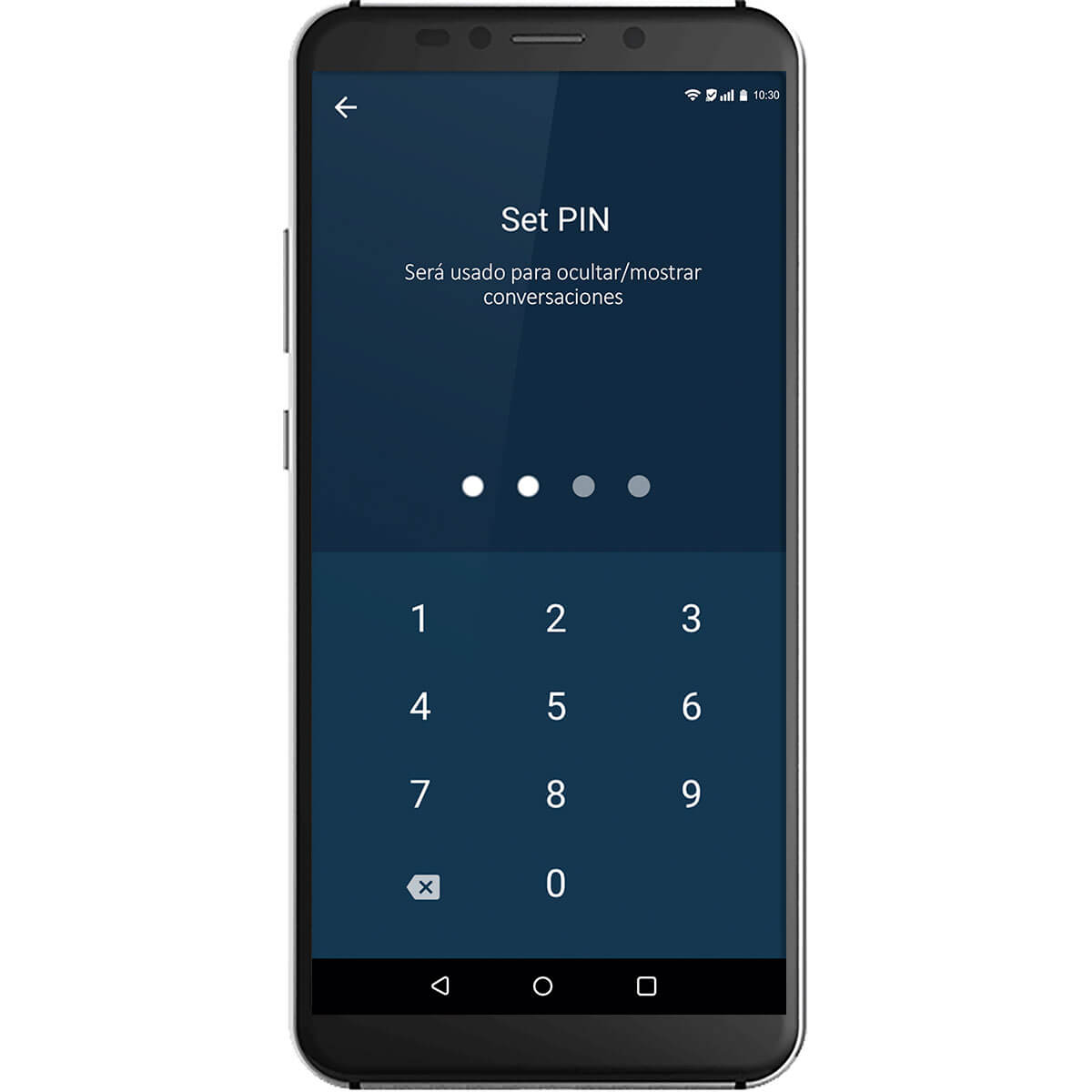

Plusieurs couches de sécurité pour une protection de niveau militaire

Nous développons continuellement des couches de sécurité supplémentaires, rendant le vol d'informations pratiquement impossible. Cela garantit à nos utilisateurs une communication privée et hors de portée de toute tentative d'espionnage.

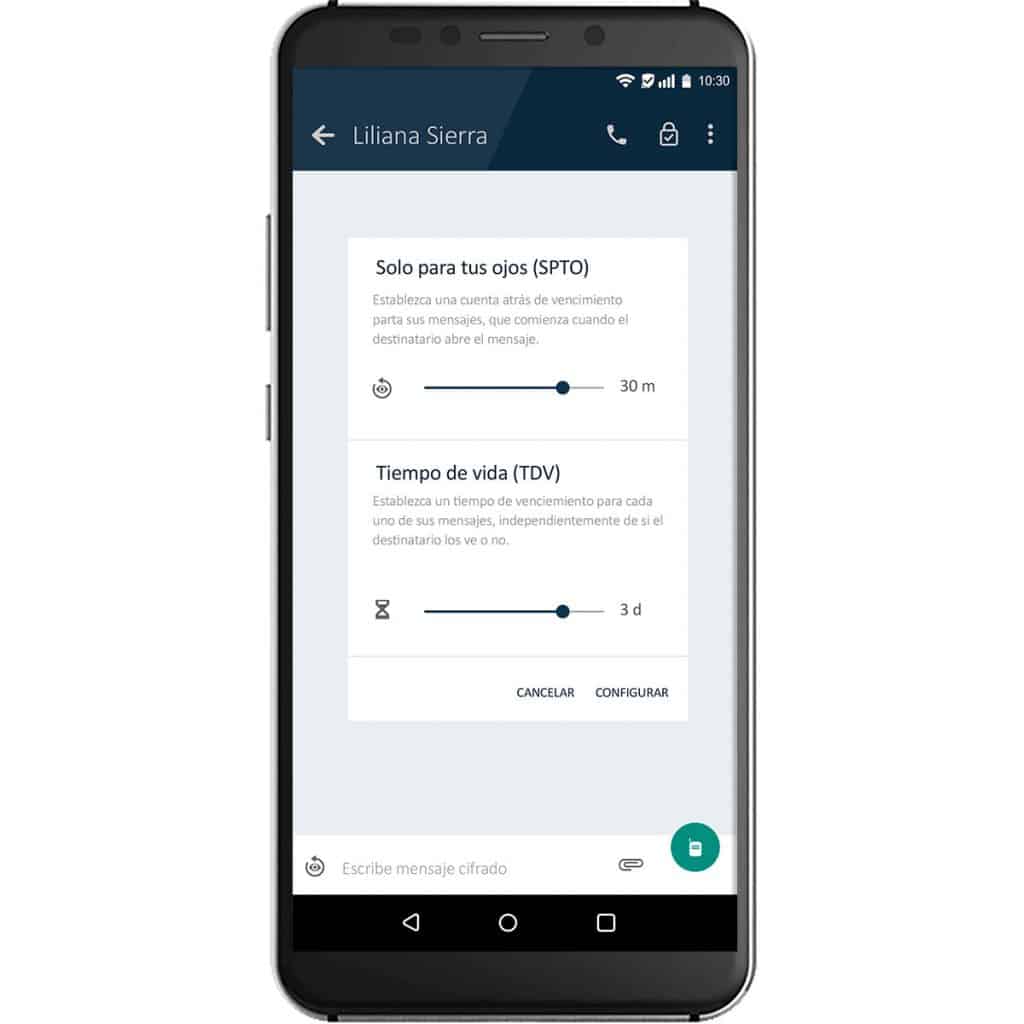

Chat

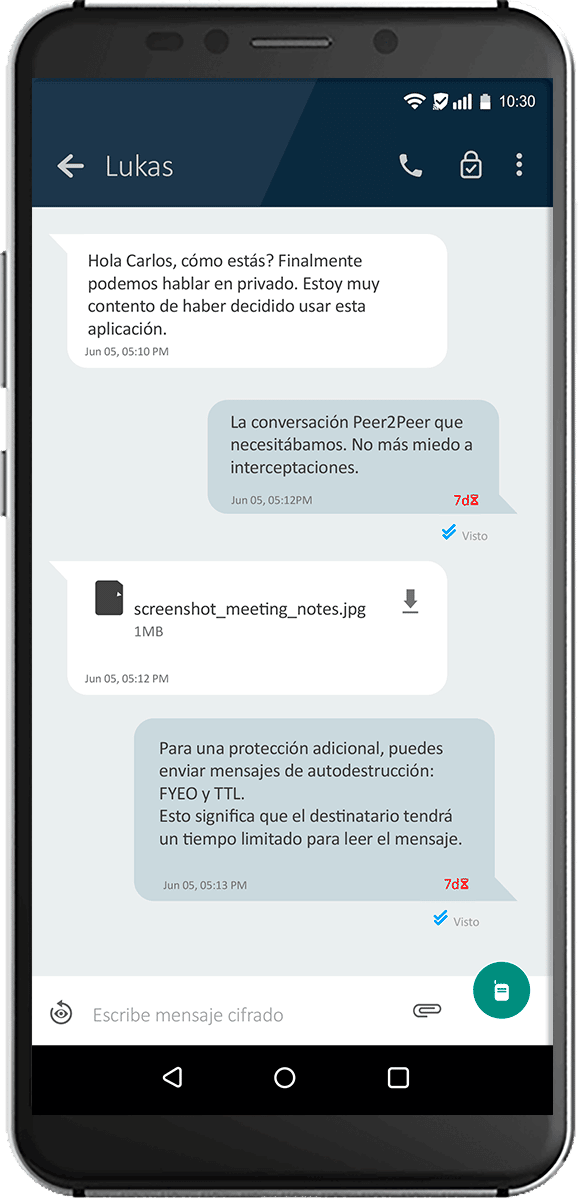

Cryptage de haut niveau : Les protocoles de cryptage OTR de dernière génération avec 16 000 bits de cryptage, OMEMO et ZRTP, protègent vos messages de chat et vos appels VoIP pour garantir une communication absolument privée.

Chat

Chat

Chat

Chat

Chat

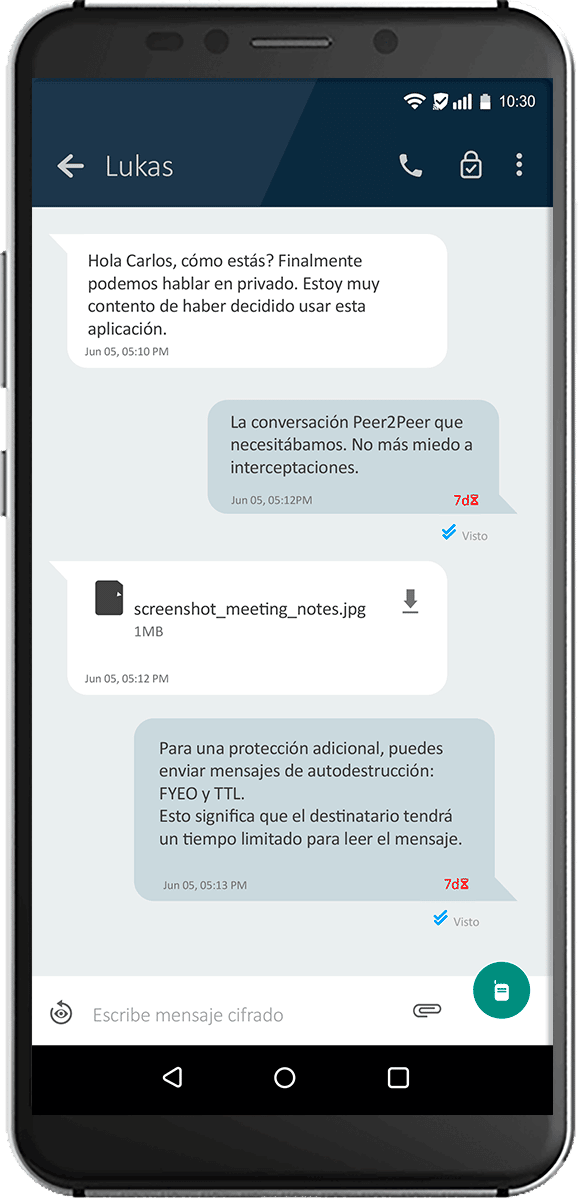

Partagez n'importe laquelle des extensions de fichiers les plus utilisées, sans les faire passer par des serveurs, garantissant ainsi une communication P2P absolument privée.

Sécurisez toutes les communications

La communication est cryptée et protégée d'utilisateur à utilisateur et est transmise via notre réseau décentralisé. Toutes les données stockées sur les appareils sont protégées et cryptées

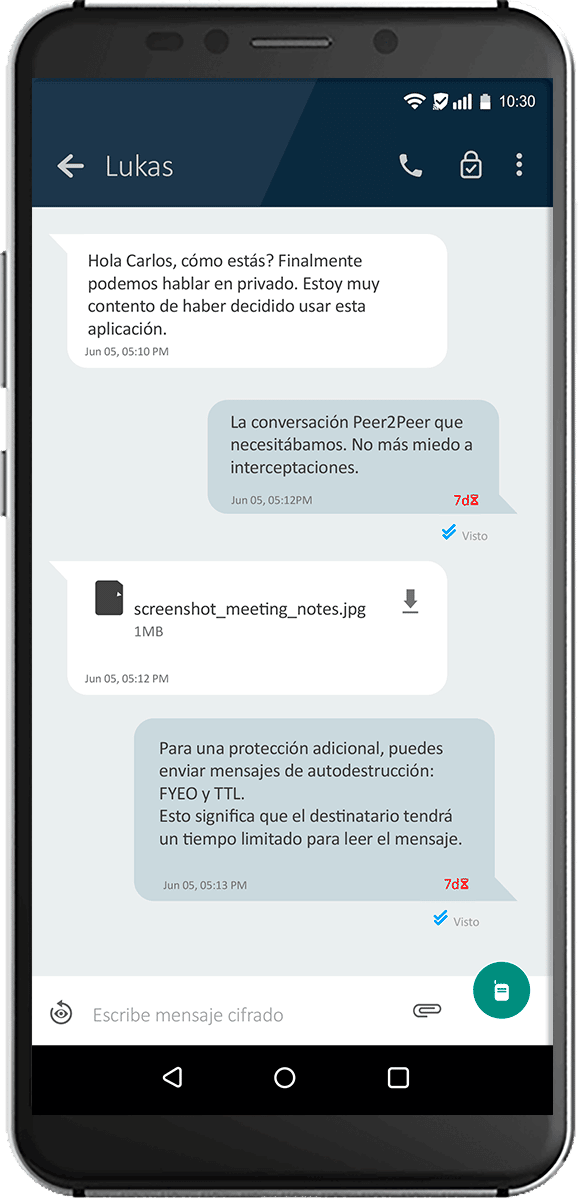

Sécurisez toutes les communications

La communication est cryptée et protégée d'utilisateur à utilisateur et est transmise via notre réseau décentralisé. Toutes les données stockées sur les appareils sont protégées et cryptées

Sécurisez toutes les communications

La communication est cryptée et protégée d'utilisateur à utilisateur et est transmise via notre réseau décentralisé. Toutes les données stockées sur les appareils sont protégées et cryptées

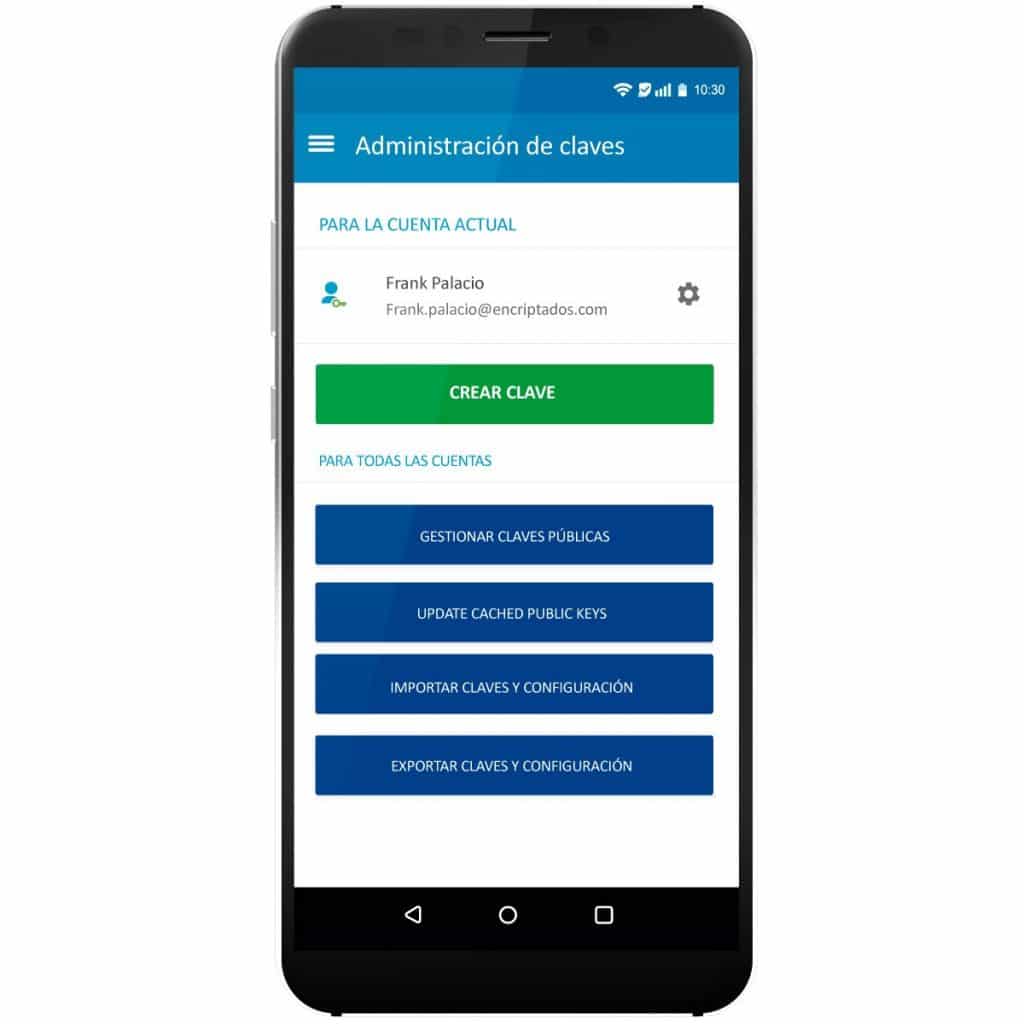

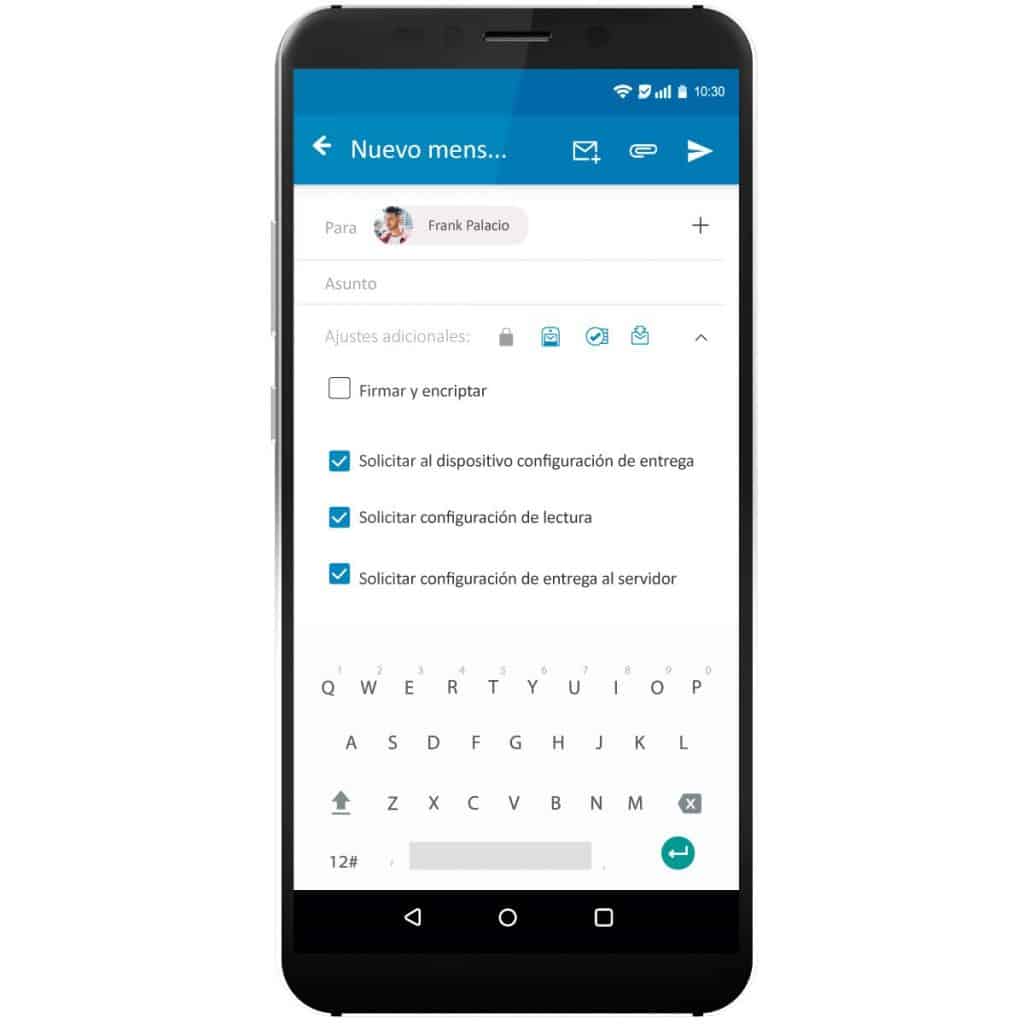

E-mail Cryptage de niveau militaire : Nous utilisons le protocole PGP, avec des clés de 4096 bits et un cryptage AES-256. Ainsi, personne ne peut déchiffrer vos e-mails.

Contrôle de clé chiffrée PGP :

Les clés sont générées et stockées uniquement sur l'appareil. De cette façon, vous seul pourrez accéder à leurs copies.

Base de données d'applications cryptées :

Tous vos e-mails, noms de contact, enregistrements et les clés de cryptage que vous utilisez pour vos messages sont stockés dans l'application, dans une base de données cryptée.

Réseau de communication ouvert : Le service n'inclut pas les domaines sur liste noire ou sur liste blanche. Nous avons un réseau ouvert qui vous permet de communiquer avec tout le monde.

Envoyer des e-mails non chiffrés :

La communication par e-mail sécurisée n'est pas limitée aux seuls clients PGP. Vous pouvez également envoyer régulièrement des e-mails non chiffrés à n'importe qui.

Brouillons chiffrés :

Parfois, vous ne souhaitez pas envoyer de message tout de suite. Si vous l'enregistrez dans un e-mail sécurisé, le brouillon sera crypté.

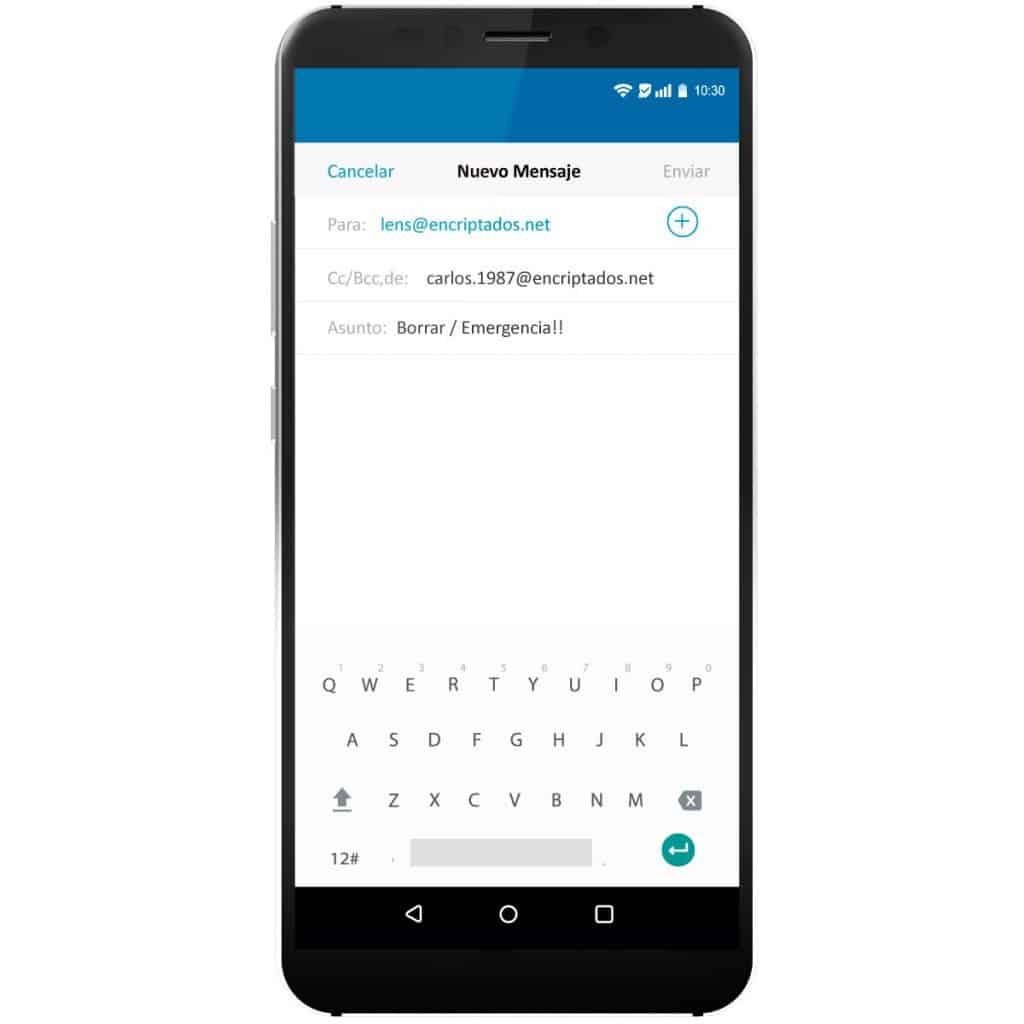

Option d'effacement à distance par e-mail : Craignez-vous que quelqu'un prenne votre téléphone et en extraie des données ? Vous pouvez utiliser un e-mail sécurisé pour tout effacer sur le téléphone.

Plusieurs comptes :

Comme tout client de messagerie contemporain, l'application peut prendre en charge plusieurs comptes. Passer de l'un à l'autre est facile, vous pouvez le faire depuis l'application.

Haute compatibilité :

compatible avec les produits concurrents qui utilisent la même version du protocole PGP.

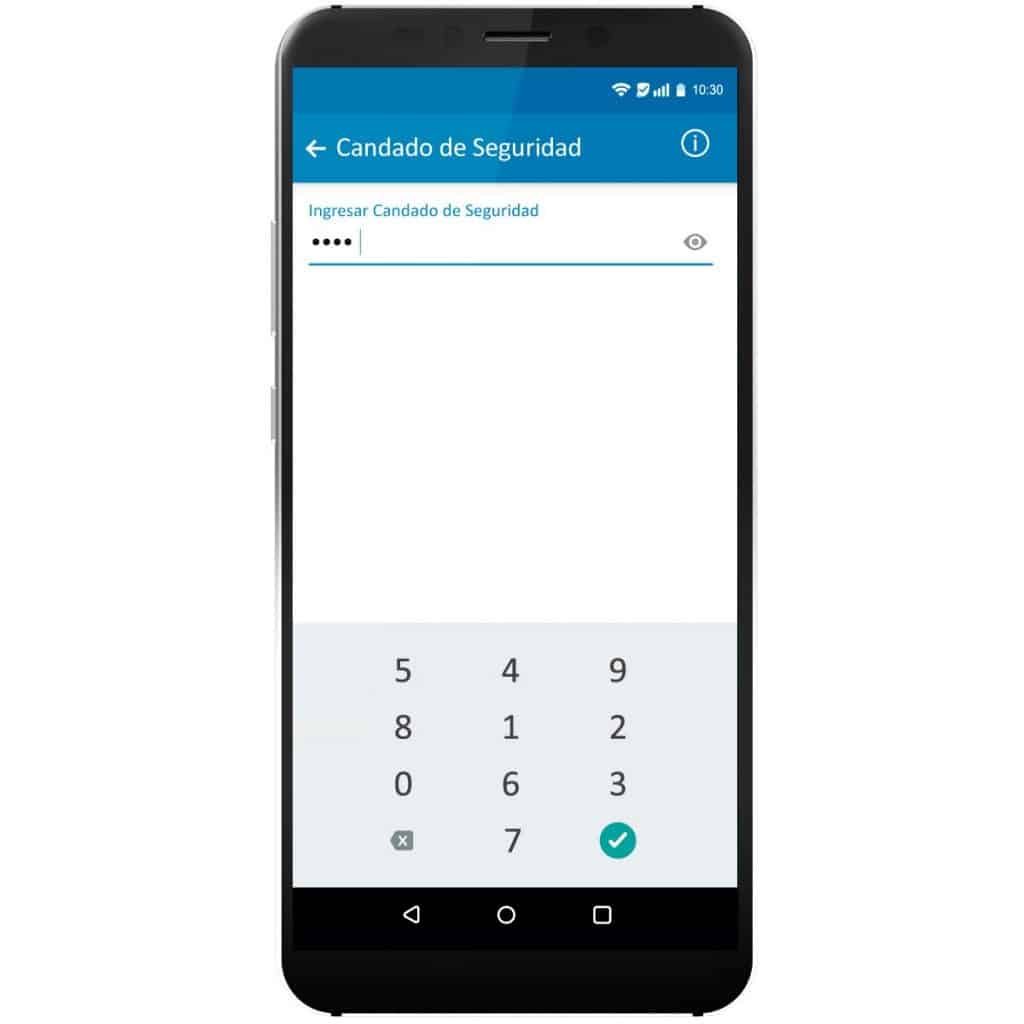

Verrou de sécurité Règles de boîte de réception :

Si vous recevez beaucoup d'e-mails, leur tri peut poser problème. Secure Email vous permet de créer des dossiers et des règles (filtres) pour organiser facilement votre boîte de réception.

Exporter les sauvegardes :

Vous pouvez créer une sauvegarde de vos paramètres et clés de cryptage, pour les exporter afin de les utiliser sur un autre appareil.

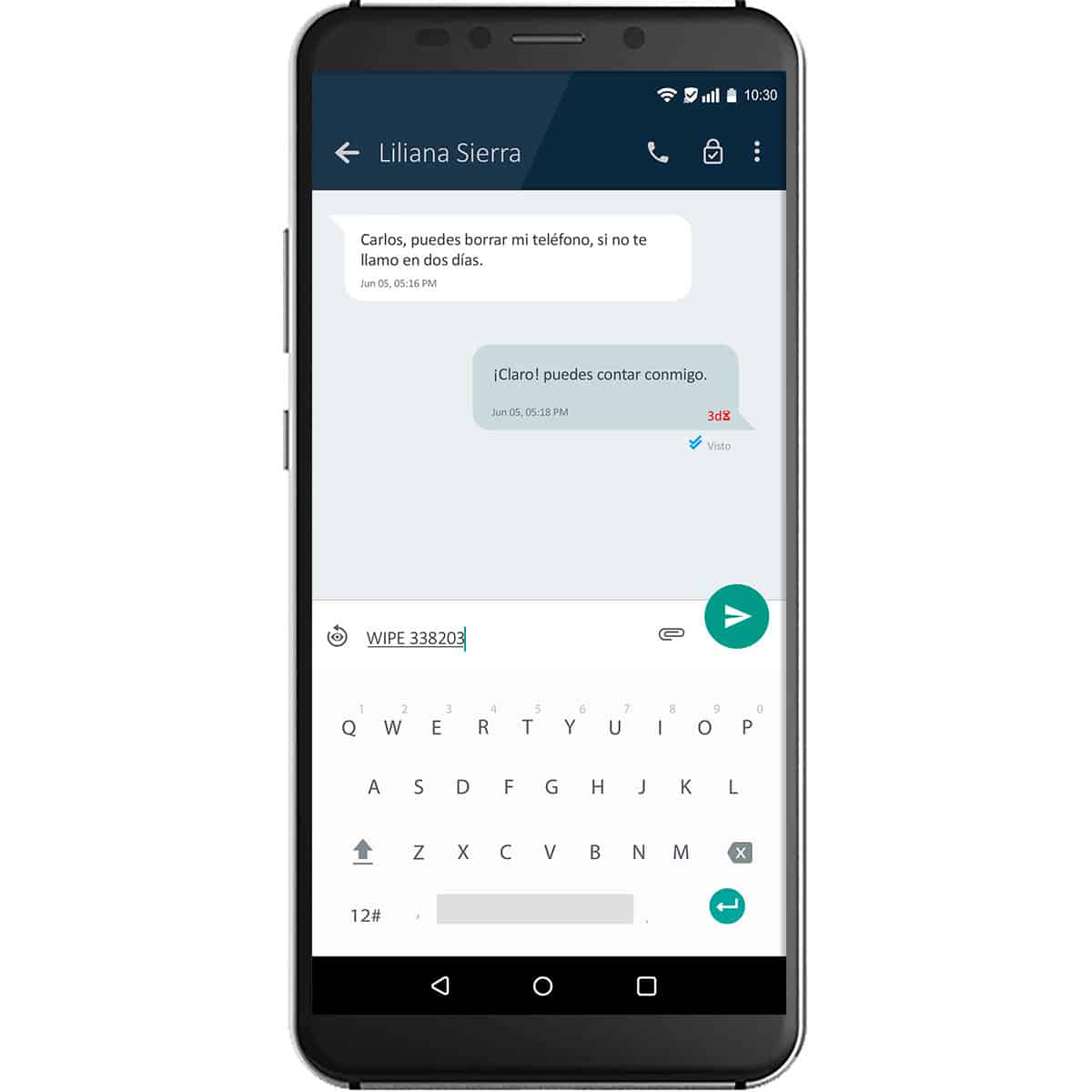

Effacement à distance

Même si vous perdez votre téléphone, les informations qui y sont stockées sont absolument sûres, car toutes les données peuvent être effacées à distance en envoyant une combinaison prédéterminée de caractères sous forme de message à votre chat sécurisé.

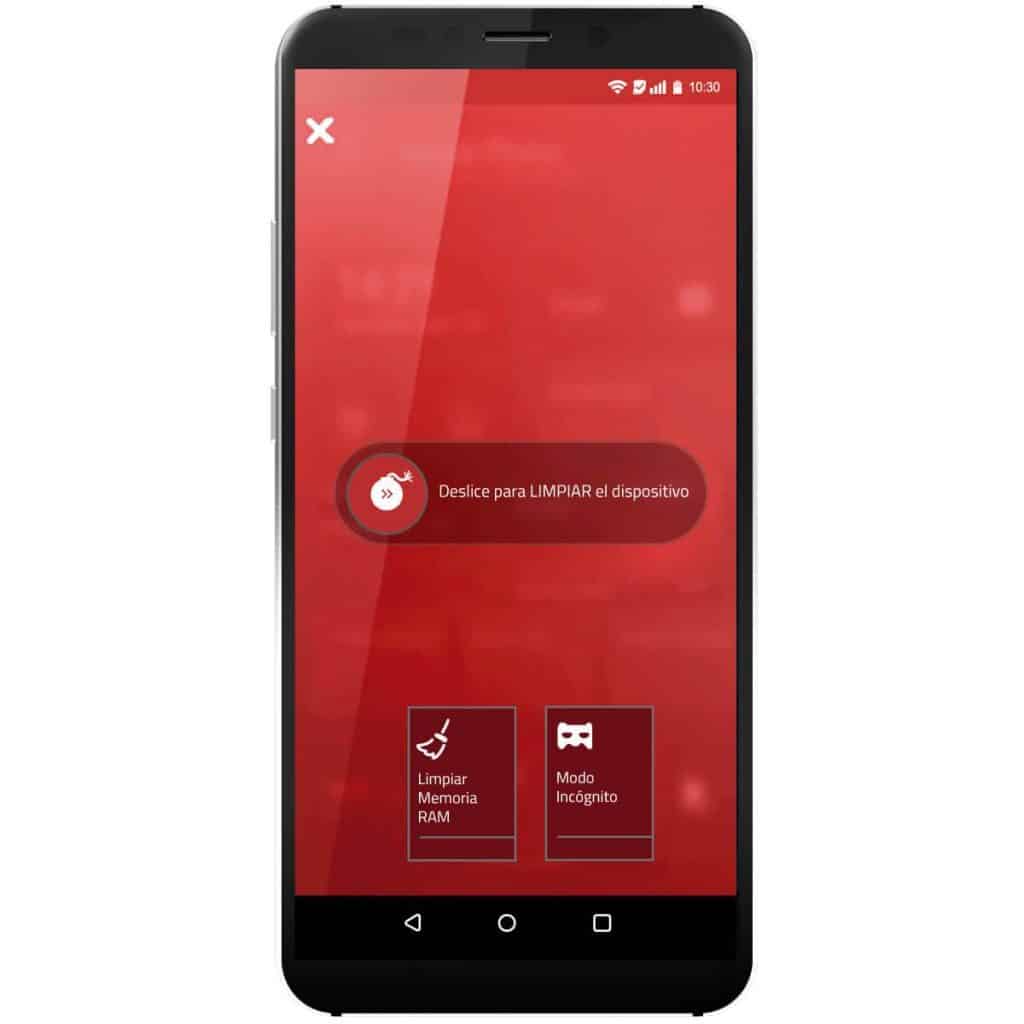

Bouton de panique

Pour nous assurer que la communication de nos utilisateurs est privée et hors de portée de toute tentative d'écoute, nous développons en permanence des mises à jour du système.

Navigation privée

Système d'exploitation Android/iOS normal avec des applications couramment utilisées, activant le mode incognito.

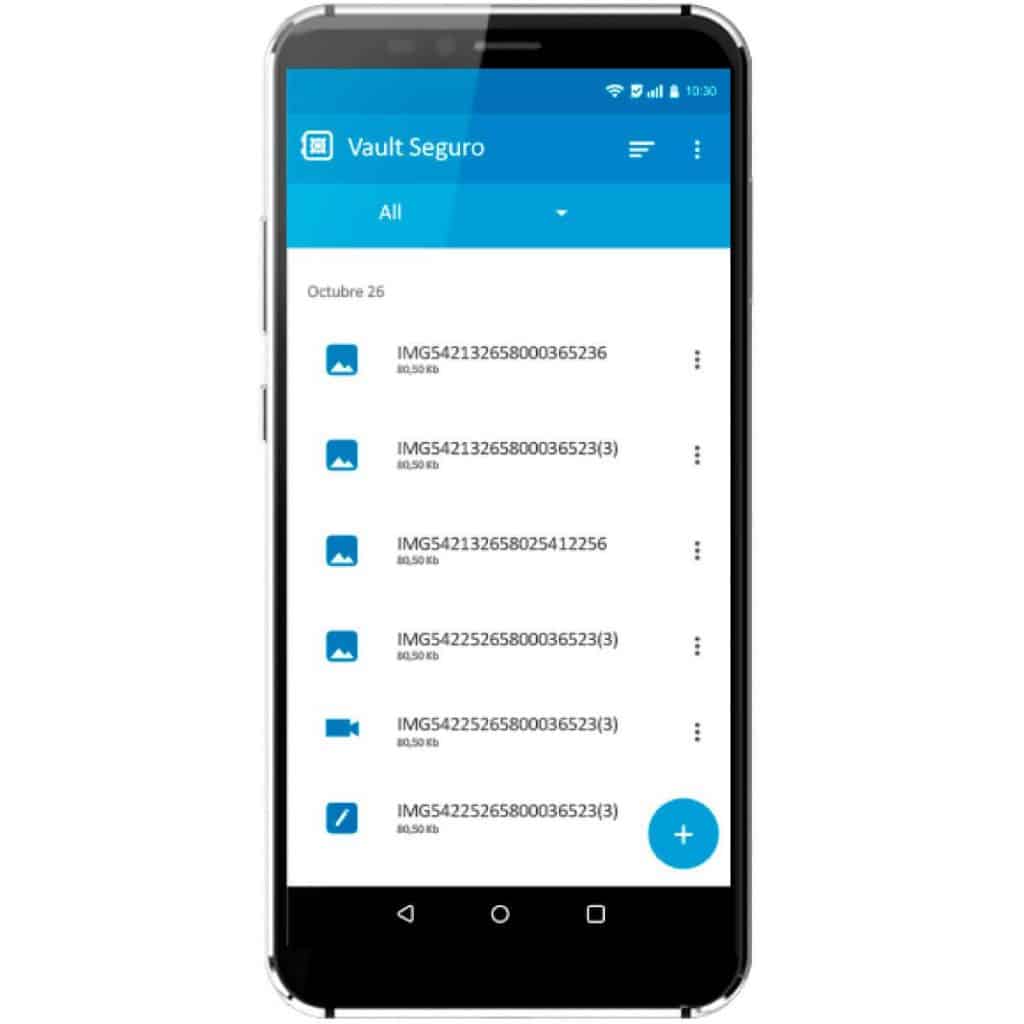

Vault

Vous permet de stocker n'importe quel message ou fichier que vous voulez dans le conteneur de fichiers cryptés dans le cloud.

Pièces jointes prises en charge.

Vault

Emergency center

Centre d'urgence du système d'exploitation avec un accès rapide aux fonctionnalités dont vous pourriez avoir besoin dans les situations d'urgence.

Nettoyage rapide : Effacez toutes les données de l'appareil d'un simple balayage.

Mode navigation privée : Transformez le système d'exploitation en un Android normal et cachez toutes vos communications cryptées.

Téléphone crypté 5 raisons d'en avoir un

Cartes SIM

cryptées

Protégez-vous des cybercriminels et gardez

vos informations personnelles en sécurité !

E-SIM

cryptées

Plans

donneés ou minutes

Cartes SIM

cryptées

E-SIM

cryptées

-

Plans

donneés ou minutes

Protégez-vous des cybercriminels et gardez

vos informations personnelles en sécurité !

Questions fréquentes

En cryptant le téléphone portable, le système d’exploitation d’origine est remplacé par un système crypté de qualité militaire, avec des fonctionnalités spéciales telles que les chats cryptés, les appels sécurisés, la destruction à distance, entre autres, que vous pouvez découvrir sur crypto.quebec

En plus de la sécurité et de la confidentialité offertes par un téléphone portable crypté, il y aura des fonctionnalités telles que les chats cryptés, la suppression à distance, le courrier crypté, les messages chronométrés, le stockage en nuage et plusieurs applications cryptées.

En cas de perte du téléphone ou de victime de vol, une combinaison prédéterminée de caractères peut être envoyée au chat lui-même pour éliminer toutes les informations sur le téléphone portable. Dans d’autres cas, cela peut être fait en contactant le fournisseur de licence.